HP Inc. (NYSE: HPQ) a publicat raportul trimestrial HP Wolf Security Threat Insights, care arată că marketplace-urile dedicate atacatorilor cibernetici le oferă chiar și hackerilor începători instrumentele necesare pentru a ocoli detectarea și a infecta dispozitivele utilizatorilor.

Pe baza datelor provenite de la milioane de puncte terminale care rulează HP Wolf Security, au fost extrase următoarele constatări:

- Ultimul act al lui Houdini:O nouă campanie a vizat companiile cu documente false de transport, care ascundeau malware-ul JavaScript Vjw0rm. Codul a permis malware-ului să treacă de sistemele de securitate pentru e-mail și să ajungă la punctele terminale. Atacul analizat a livrat Houdini, un RAT VBScript vechi de 10 ani. Acest lucru arată că, cu instrumentele potrivite disponibile în marketplace, hackerii încă pot utiliza în mod eficient programe malware mai vechi.

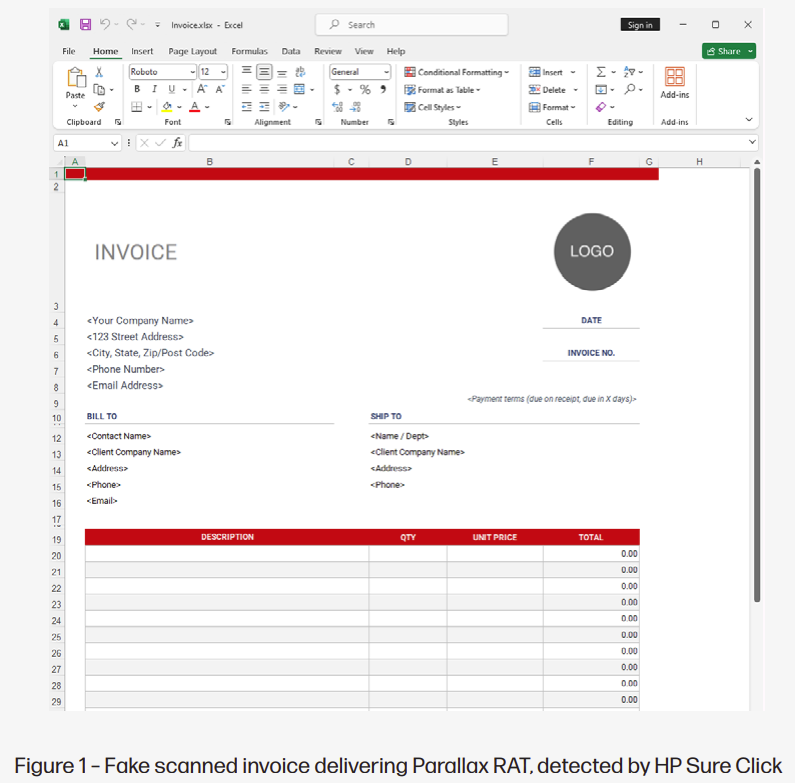

- Atacuri de tipul “Jekyll și Hyde”:HP a descoperit o campanie RAT Parallax care lansează două linii de acțiune atunci când un utilizator deschide o factură scanată malițioasă. “Jekyll” deschide o factură capcană copiată de pe un model online legitim, reducând suspiciunea, în timp ce “Hyde” rulează malware-ul în fundal. Acest atac e ușor de pus în practică de hackeri, deoarece kiturile Parallax au fost promovate pe forumurile de hacking pentru 65 de dolari pe lună.

Alex Holland, Senior Malware Analyst în cadrul echipei HP Wolf Security, comentează: “Astăzi, atacatorii cibernetici pot achiziționa cu ușurință “kituri” de malware ușor de utilizat, care infectează sistemele cu un singur click. În loc să își creeze propriile instrumente, hackerii de nivel inferior pot accesa astfel de kituri. Aceste atacuri invizibile în memorie sunt adesea mai greu de detectat din cauza excluderilor instrumentelor de securitate pentru utilizare administrativă, cum ar fi automatizarea.”

Prin izolarea amenințărilor care au evitat instrumentele de securitate ale PC-urilor – dar permițând programelor malware să ruleze fără a provoca probleme – HP Wolf Security are o perspectivă specifică asupra celor mai noi tehnici folosite de atacatorii. Până în prezent, clienții HP Wolf Security au deschis peste 30 de miliarde de atașamente de e-mail, pagini web și fișiere descărcate, fără să fie raportate breșe de securitate.

Raportul detaliază modul în care hackerii continuă să-și diversifice metodele de atac pentru a ocoli politicile și instrumentele de securitate. Alte constatări:

- Arhivele au fost cel mai popular tip de livrare de malware pentru al șaselea trimestru consecutiv, fiind folosite în 36% dintre cazurile analizate de HP.

- În ciuda faptului că sunt dezactivate în mod implicit, amenințările de tip add-in Excel (.xlam) au ajuns pe locul 7 în topul celor mai populare extensii de fișiere folosite de hackeri în trimestrul al treilea, în creștere de pe locul 46 în trimestrul al doilea. De asemenea, în trimestrul al treilea au fost observate campanii malware care au folosit add-in-uri PowerPoint.

- În trimestrul al treilea s-a înregistrat o creștere a numărului de atacuri care au folosit momeli în format Excel (91%) și Word (68%).

- S-a înregistrat o creștere de 5% în ceea ce privește amenințările în format PDF, izolate de HP Wolf Security, în comparație cu trimestrul al doilea.

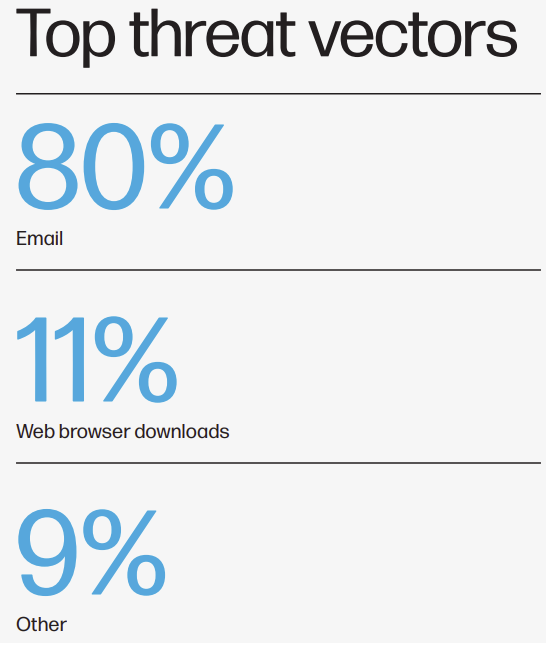

- Principalii vectori de amenințare în trimestrul al treilea au fost e-mailurile (80%) și descărcările din browser (11%).

“În timp ce instrumentele necesare pentru a lansa atacuri cibernetice sunt ușor de găsit, hackerii se bazează în continuare pe click-ul utilizatorului”, spune Alex Holland. “Pentru a neutraliza riscul reprezentat de kiturile de malware, companiile ar trebui să izoleze activitățile cu risc ridicat, cum ar fi deschiderea atașamentelor de e-mail sau descărcările. Acest lucru reduce semnificativ potențialul unei breșe prin reducerea suprafeței de atac.”

HP Wolf Security execută sarcini riscante, cum ar fi deschiderea atașamentelor de e-mail, descărcarea de fișiere și link-uri în micro-mașini virtuale (micro-VM) izolate, fără a afecta productivitatea. De asemenea, captează urme detaliate ale încercărilor de infectare. Tehnologia HP de izolare a aplicațiilor atenuează amenințările care ar putea trece neobservate de alte instrumente de securitate și oferă informații unice despre noile tehnici adoptate de hackeri.

Despre studiu

Datele au fost colectate de la clienții HP Wolf Security care și-au dat acordul, în perioada iulie-septembrie 2023.